Są czasem takie tematy, które po zgłębieniu uznaje, że ważne i/lub ciekawe, ale nie ma sensu powielać treści, zwłaszcza że gdzieś już na ten temat napisano więcej, niż ja sam mogę napisać… Jednym z takich tematów jest sprawa włamania/ataku na polskie instytucje finansowe, o czym obszernie napisał rano Adam z Zaufanej Trzeciej Strony, i naprawdę nie widziałem potrzeby dublowania tematu, zwłaszcza że więcej niż tam jest napisane o tej sprawie nie wiem.

Ale jak to w internecie bywa przy „potencjalnie nośnych tematach” (hakerzy, finanse, obce mocarstwa, wywiad – mieszanka wręcz wybuchowa), zawitał on na kolejne serwisy, gdzie jest omawiany/opisywany za pomocą głównie cytatów ze źródła, bo nawet „fragmenty własne” sprawiają wrażenie lekko zredagowanych treści źródłowych, ale ta walka o ruch na stronach sprawia, że informacja zaczyna żyć własnym życiem, co zazwyczaj niedobrze kończy się dla faktów…

Spis treści w artykule

Atak informatyczny na polski sektor finansowy

Na razie nie ma jeszcze jakiś konkretnych informacji w obiegu publicznym, ale na podstawie dostępnych informacji wyłania się obraz ataku, który został dość dobrze przygotowany, a zarazem wykorzystano „programy” wskazujące na dość wysoki poziom zaawansowania zarówno osób stojących za całym atakiem, jak i samych narzędzi:

Wszystko wskazuje na to, że mamy do czynienia z najpoważniejszym ujawnionym atakiem na infrastrukturę krytyczną oraz sektor bankowy w historii naszego kraju. W ostatnich dniach kilka działających w Polsce banków odnalazło w swojej sieci zaawansowane technicznie złośliwe oprogramowanie, nieznane wcześniej narzędziom antywirusowym. Zainfekowane były zarówno komputery pracowników, jak i – co gorsze – serwery bankowe. Włamywacze mogli niezauważeni atakować wewnętrzne sieci banków od co najmniej kilku tygodni, a prawdopodobnie w niektórych przypadkach nawet od jesieni 2016.

(…)

W wielu bankach trwa w tej chwili skrupulatny przegląd wszystkich komputerów, serwerów oraz rejestrów ruchu sieciowego. Niektóre badanie zakończyły i potwierdziły, że nie były ofiarami ataków. Inne nadal szukają, zatem nie jest wykluczone, że liczba potwierdzonych infekcji może wzrosnąć.

(…)

Wiemy, że użyte przez przestępców narzędzia charakteryzują się przyzwoitym poziomem zaawansowania technicznego oraz złożoności. Ich twórcy postarali się, by utrudnić wykrycie oraz analizę ataku. Większość z odnalezionych składników złośliwego oprogramowania nadal nie jest wykrywana przez żaden program antywirusowy.

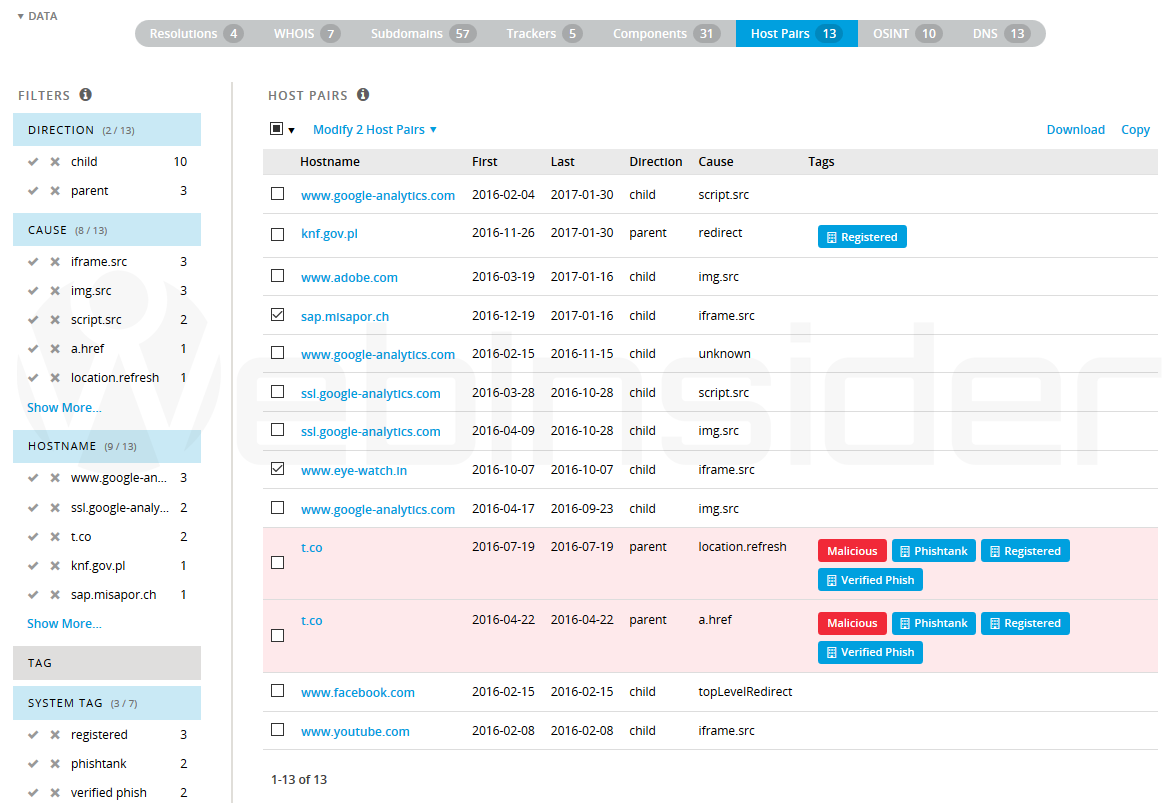

Smaczku dodaje fakt, że według serwisu PassiviteTotal na stronach Komisji Nadzoru Finansowego znajdował się osadzony kod (iframe) z zewnętrznych adresów, które wyglądają „dosyć oryginalnie”:

- eye-watch.in: 2016.10.07 – 2016.10.07

- sap.misapor.ch: 2016.12.19 – 2017.01.16

W serwisie cashless.pl pojawiło się oświadczenie KNF w tej sprawie:

W Urzędzie Komisji Nadzoru Finansowego zidentyfikowana została próba ingerencji z zewnątrz w system informatyczny obsługujący stronę internetową www.knf.gov.pl. Wewnętrzne systemy raportowania przez podmioty nadzorowane funkcjonują niezależnie od systemu informatycznego obsługującego stronę internetową i pozostają bezpieczne. Prace Urzędu przebiegają w sposób niezakłócony. W sprawie tej zostało złożone zawiadomienie do właściwych organów ścigania, z którymi Urząd ściśle współpracuje. Strona internetowa www.knf.gov.pl została wyłączona przez administratorów z UKNF w celu zabezpieczenia materiału dowodowego. Urząd pozostaje w bieżącym kontakcie z przedstawicielami nadzorowanych sektorów, w tym bankowego, których działalność nie jest w żadnym stopniu zagrożona.

Przy czym nie ma chyba na razie pewności, że wszystkie te incydenty (dodatkowy kod na stronach KNF i złośliwe oprogramowanie w sieciach należących do niektórych banków) mają ze sobą związek, to jednak jakbym chciał zaatakować pracowników (komputery) banku, to strona organu je nadzorującego wydaje się łakomym kąskiem… ;-)

Pieniądze (nie)bezpieczne

I tak dochodzimy do głównego powodu dla którego o temacie piszę, czyli pieniędzy – tak, w informacji na ZTS można przeczytać, że na niektórych komputerach niektórych banków wykryto niepożądane/szkodliwe oprogramowanie, to na razie nic nie sugeruje, by działania te miały na celu kradzież pieniędzy, przynajmniej z kont takich szarych myszek jak my…

Dlatego, nawet jeśli uznać, że z komputerów tych wytransferowano jakieś dane (zapewne), to mało prawdopodobne, by miały posłużyć one do kradzieży pieniędzy z naszych kont, bo to przestępcy mogliby osiągnąć stosując dużo prostsze (i skuteczniejsze) sposoby/metody, jak choćby bezpośredni atak na urządzenia końcowe klientów banków, czyli zwykłych użytkowników internetu.

Oczywiście może mnie martwić, że taka sytuacja w ogóle miała miejsce, ale nie był to pierwszy tego typu „incydent”, a już na pewno nie ostatni, i to nie tylko u nas, ale i na całym świecie – pora się zacząć przyzwyczajać, że obecnie w wielu przypadkach bardziej opłaca się dokonać ataku na infrastrukturę teleinformatyczną, niż ryzykować „w realu”, i tego typu ataki będą się tylko i wyłącznie nasilały.

- DJI Lito 1 i DJI Lito X1, czyli nowa seria dronów Mini, ale raczej nie zamiast Mini Pro - 1970-01-01

- Zmiana „w locie” poziomu logowania w ESPHome za pomocą komponentu „select” (nie tylko z poziomu Home Assistant) - 1970-01-01

- Gdy chcesz wkleić hasło wygenerowane przez menedżer haseł, ale w KSeF uznali, że wygodniej i bezpieczniej będzie, jak je wpiszesz ręcznie - 1970-01-01

Co to za narzędzie passivetotal.org ??

Hm… Ogólnie analiza danych/stron w kontekście różnych zagrożeń itp., ale to chyba duże uproszczenie – polecam założyć konto (darmowe) i się trochę „pobawić” :-)

Za bardzo nie widzę w nim tej mocy. Może po prostu nie wiem, czego szukam.

Ogólnie nie jest to narzędzie, które przy pierwszym podejściu daje nam jakieś spektakularne efekty, bo trochę trzeba się z nim oswoić, by wydobyć z niego coś więcej (ja głównie używam do monitorowania kilku moich stron, czy nie pojawiają się w ich kontekście jakieś dodatkowe adres/usługi). Z tego co kojarzę, to na YouTube jest kilka przykładowych filmików z analizą powłamaniową z wykorzystaniem tego serwisu.

To może to pomysł na artykuł, co to jest i jak z tego korzystać.

Oczywiście jest to jakaś myśl, ale nie dość, że na brak tematów do opracowania nie narzekam (a wręcz przeciwnie, Trello pęka w szwach ;-)), to jeszcze nie czuję się na tyle zaawansowanym użytkownikiem tego serwisu by porywać się na jakiś bardziej szczegółowy opis (korzystam może z 1% funkcji), to prędzej zapytanie/propozycja do bardziej wyspecjalizowanych w kwestii „bezpieczeństwa” serwisów trzeba by kierować (no, chyba, że może kiedyś… jak będę miał do opisania jakiś ciekawy przypadek).