Od jakichś 2 dni mój czytnik RSS bombardują kolejne artykuły o ty, że z wyszukiwarki (obrazów) Google zniknął bezpośredni przycisk (odnośnik) do zdjęcia, co jest zapewne następstwem ugody zawartej z Getty Images. Osobiście temat uznałem niespecjalnie istotny – chyba, ze ogólnie w kontekście praw autorskich, i pewnych „patologii”, które co jakiś czas dają o sobie znać (nie mówię/piszę, że tak jest w tym przypadku). Dziś natomiast właściwie z każdej strony dowiaduję się, że… w mobilnej wersji Chrome pojawi(ł) się wbudowany i automatyczny skracacz (upraszczacz) linków. Choć nie lekceważę tego – głównie z punktu widzenia marketingu, to jednak nie będę odnosił się do tego w poniedziałek na konferencji prasowej… ;-)

Dla mnie ważniejsze wydaje się to, że coraz bardziej zaciska się „przeglądarkowa pętla na szyi” osób, które z jakichś przyczyn cały czas nie wdrożyły na swoich stronach szyfrowanego połączenia HTTPS/SSL.

Spis treści w artykule

Strona niebezpieczna, czyli bez HTTPS/SSL

Choć temat nie jest nowy, bo pojawia się z różną częstotliwością gdzieś od 2016, a może nawet 2015, to nie trzeba wiele wysiłku by trafić na stronę nieoferującą (przynajmniej domyślnie) bezpiecznego połączenia HTTPS/SSL. Nie jest to (dla mnie) problemem w przypadku stron, które tylko serwują informacje, i nie posiadają żadnych elementów, w które użytkownik wpisuje swoje dane.

Jednak inaczej sytuacja wygląda w przypadku sklepów internetowych (!), czy stron na których znajdują się np. formularze kontaktowe – w takim przypadku połączenie szyfrowane nie tylko powinno być dostepne, ale powinno być wręcz wymuszone.

Zapewne tak też myślą podmioty stojące za najpopularniejszymi przeglądarkami, które coraz mocniej (dobitniej) informują o tym, że dana strona nie korzysta z połączenia szyfrowanego, a tym samym nie jest bezpieczna. Bezpieczna, w kontekście użytkownika, który wprowadza na niej swoje dane osobowe/kontaktowe.

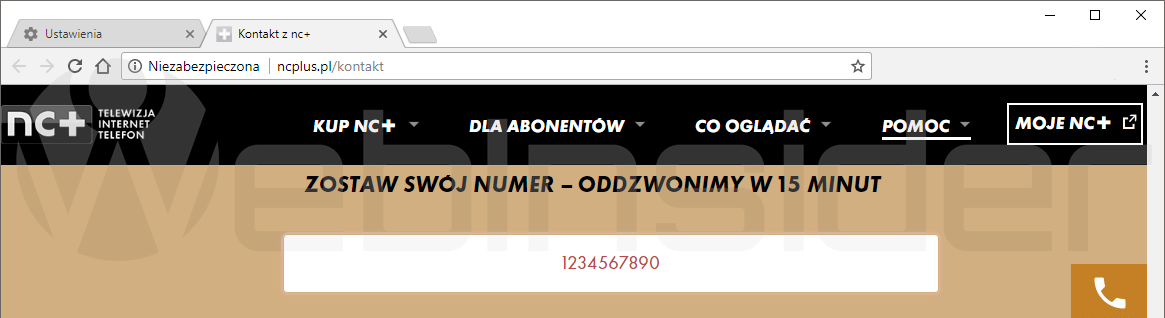

Uznałem, że przykład takiej „niebezpiecznej strony” powinien być jak najbardziej neutralny, dlatego postanowiłem w trybie anonimowym skorzystać z wyszukiwarki internetowej, wpisując frazę „kontakt”. Wyników oczywiście sporo, ale chyba nie minąłem pierwszej dziesiątki, gdy trafiłem na stronę NC+, gdzie poproszono mnie o numer telefonu. Oczywiście bez połączenia szyfrowanego:

Drugi test postanowiłem trochę bardziej urozmaicić, więc wykonałem zdalne połączenie (VPN) do komputera znajomego. Nie wiem czy znajomy z Radzymina, czy może jest miłośnikiem (wypożyczania) książek. W każdym razie – w mojej przeglądarce wylądowała strona Biblioteki Publicznej Miasta i Gminy Radzymin:

Jak widać – tu również nikt (jeszcze?) nie pomyślał o wdrożeniu połączenia szyfrowanego, dlatego gdy tylko zacząłem wpisywać swoje imię, przeglądarka Chrome poinformowała mnie o tym, że to połączenie nie jest bezpieczne.

A to tylko przedsmak tego co nasz czeka niebawem, bo podobne ostrzeżenia pojawiają się w kolejnych przeglądarkach, a z informacji jakie się pojawiają wynika, że będą one coraz „dobitniejsze”.

Nie zwlekaj z HTTPS/SSL

Dlatego nie ma co zwlekać z wdrożeniem szyfrowania na stronie internetowej. Chyba, że – jak już wspomniałem – nie ma nie niej elementów pobierających dane od użytkowników. Wtedy można to potraktować jako opcję, którą warto rozważyć. Zwłaszcza, że pojawiają się głosy, że ma/może to mieć wpływ na pozycję w wyszukiwarkach (SEO). Na razie brak jednoznacznych (potwierdzonych) informacji, ale… Zwłaszcza, że operacja wdrożenia HTTPS/SSL na stronie nie musi być ani trudna, ani kosztowna.

Jeśli korzystasz z serwera (dedykowany lub VPS) to możesz wdrożyć u siebie bezpłatne certyfikaty Let’s Encrypt, o których jakiś czas temu pisałem. Dla tylu domen dla ilu chcesz, i to w kilka minut.

Jeśli korzystasz z hostingu współdzielonego, to masz trochę mniejszy wpływ na to co możesz zrobić, ale nie oznacza to, że nic w takim przypadku nie można zrobić. Część dostawców tego typu usług oferuje wsparcie dla bezpłatnych certyfikatów Let’s Encrypt. W innym przypadku można skorzystać z płatnych certyfikatów, które mogą być w ofercie (niedawno pisałem jak zainstalować płatny certyfikat u jednego z najpopularniejszych dostawców tego typu usług – Home.pl).

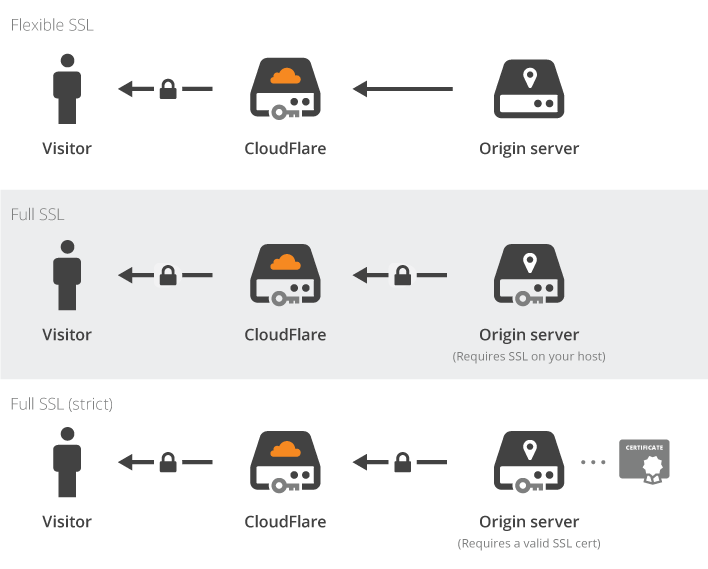

Jeśli jednak nie możesz skorzystać ani z certyfikatów Let’s Encrypt, ani komercyjnych (nie ma ich w ofercie, kwestie techniczne, bądź zbyt duża opłata) możesz skorzystać bezpłatnie z usługi Cloudflare, i ich Flexible SSL:

Wprawdzie nie zapewnia to pełnego szyfrowania – nieszyfrowany jest ruch między serwerem WWW a serwerami Cloudflare, ale wystarczy by „oszukać” przeglądarkę, gdyż zapewnia to szyfrowanie ruchu między Cloudflare a użytkownikiem strony (jego przeglądarką). I choć jest to pewnego rodzaju trik, to lepsze takie rozwiązanie niż żadne. Nie tylko ze względu na oznaczenie strony jako niebezpiecznej, ale również i ze względu na bezpieczeństwo danych użytkownika.

- DJI Lito 1 i DJI Lito X1, czyli nowa seria dronów Mini, ale raczej nie zamiast Mini Pro - 1970-01-01

- Zmiana „w locie” poziomu logowania w ESPHome za pomocą komponentu „select” (nie tylko z poziomu Home Assistant) - 1970-01-01

- Gdy chcesz wkleić hasło wygenerowane przez menedżer haseł, ale w KSeF uznali, że wygodniej i bezpieczniej będzie, jak je wpiszesz ręcznie - 1970-01-01